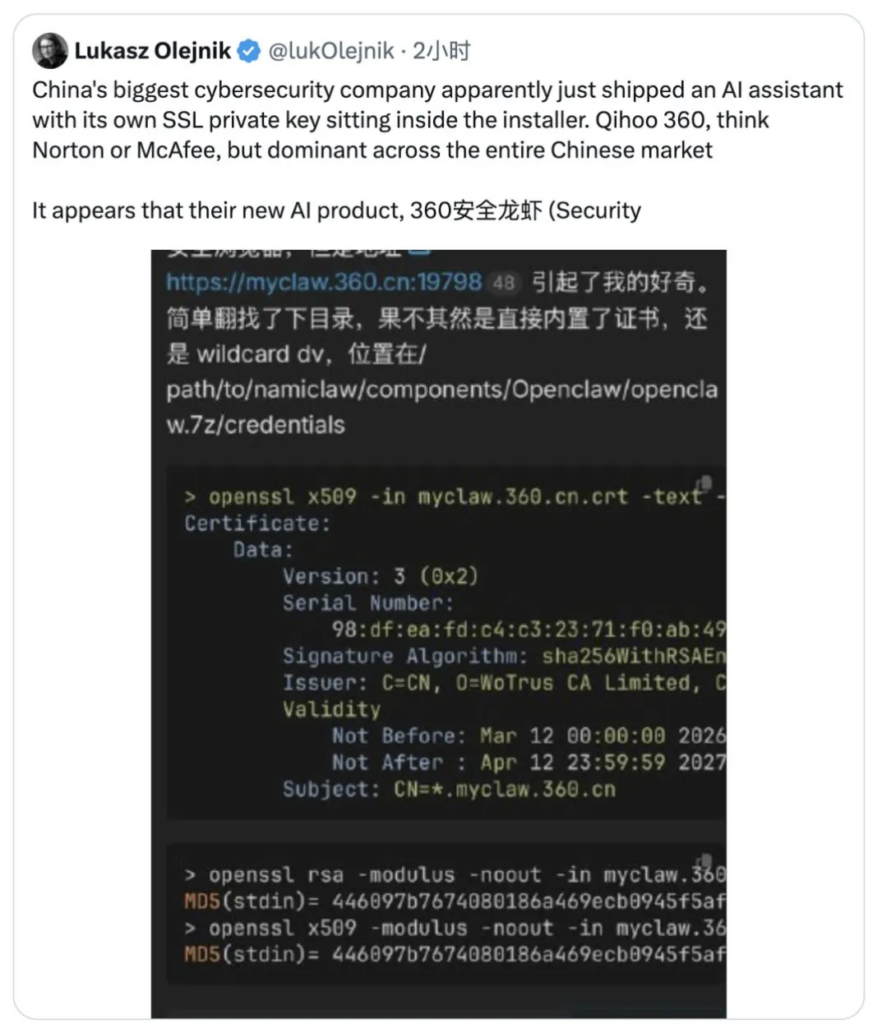

360“安全龙虾”私钥泄露,私钥是啥,泄漏有哪些危害!

3月16日晚消息,360公司旗下AI产品“360安全龙虾”曝私钥泄露,安装包中直接打包内置含*.myclaw.360.cn泛域名SSL私钥与证书,引发行业与用户对其信息安全担忧。

目前各大厂在抢龙虾的热度还是如火如荼,360作为一个安全公司,号称保护用户的安全,但对自家产品的发布也表现得如此的粗枝大叶,不得不令人深思!

这篇不谈龙虾,就简单说说,什么是私钥,私钥泄漏有什么危害?

如果你是信息安全行业的人士,这篇不用看了,对你没有太大的新鲜东西;如果你是信息安全小白,并且对加解密也有兴趣,那就看看吧,我尽量用简单的事例来陈述,使得小学生也能看懂。

1)一次约会讲起

就从小朱和他的女友高翠兰约会的故事说起。

小朱还上学的时候,他想和坐在他隔壁桌的翠兰晚上8:30 在老地方密会,他要把时间信息告诉她。

当然,这是他们之间的秘密,不想其他人知道,怎么办?简单啊,靠近她耳边小声告知她就可。

但是,小朱和翠兰隔得远,小朱的嘴巴也没有那么长,不能贴耳边小声说。

于是,小朱想到了你当年也用过的传递纸条方式,在纸条写上“830”,再把纸条传递过去。

假如高翠兰不太笨,看到这个数字就知道晚上8:30老地方见面了。

2)对称加密(传统加密)

令小朱烦恼的,他和翠兰之间,有个叫猴子的家伙。猴子在中间,能看到他们之间传递的纸条,这只猴老八卦了,而且常常在他们约会的时候去捣乱。

小朱当然想甩开这只讨厌的猴。

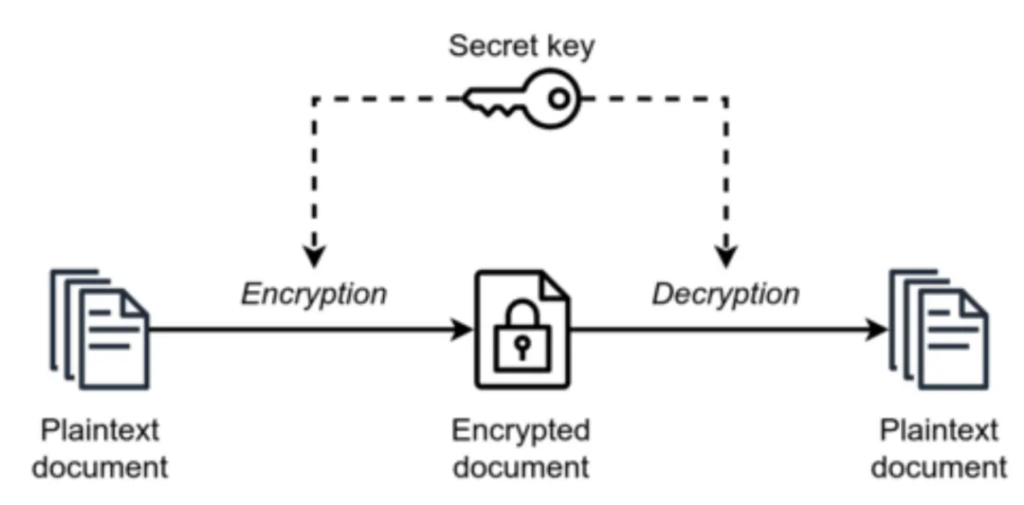

聪明的小朱想到了一个办法:提前和女友翠兰协商好,以后写给她的信息统统加上“1234”,比如原来信息是“830”,830 + 1234 = 2064,嗯,小朱写给翠兰的纸条就是“2064”了。(这个过程叫加密)

翠兰拿到纸条,把上面信息减去约定好的“1234”,也就是:2064 – 1234 = 830,她便知道,晚上8:30见面了。(这个过程叫解密)

如上面约定好的“1234”,其实就是他们通讯的密钥,由于加密和解密都用到了相同的密钥,这个加解密过程叫对称加解密。

好了,如果你能耐心看到这了,你就已经精通对称加解密了~开个玩笑,实际上的加解密复杂很多很多,但原理基本就是这样。前面说过,要小学生能看懂,就不深入了。

3)对称加密的一些缺点

我们还是回到小朱和翠兰约会的故事先。

在和高翠兰协商约会的过程,小朱发现有个麻烦事情:他和翠兰至少要之前私底下一次,以便约定好密钥(即使前面的1234),而且一旦被别人(如那只猴)知道了密钥,他们想再次约定一个密钥是比较麻烦的——得再次私密协商一次。

另外,如果小朱是个渣男,喜欢一脚踏多船?

小朱和每个“翠兰”们都纸条通信,就得约定多套密钥了,万一搞乱了哪个“翠兰”用哪个密钥?“翠兰”们可能就得到一个错误的约会时间,就错过约会了。

这也是对称加密的两个缺点:1 密钥交换麻烦,2 密钥多管理复杂。

怎么办?

4)非对称加解密

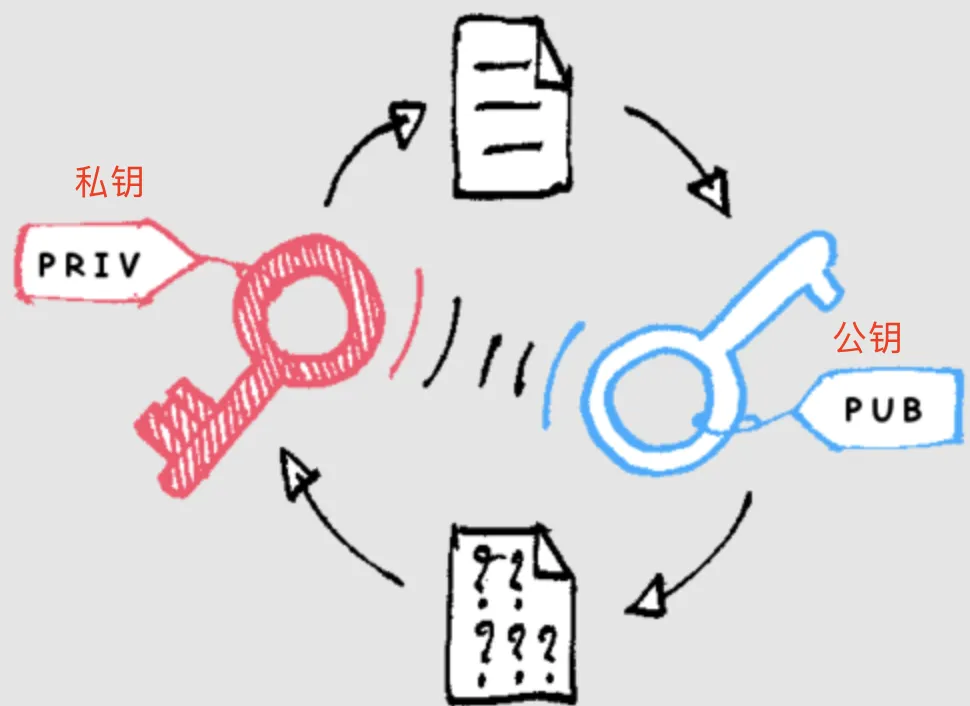

你是个数学高手,智商突然狂飙,思考了人类最前沿的问题:有没有一种办法,加密和解密使用不同密钥?(1970年,几个天才数学家在思考的一个问题)

加密时候使用密钥A ,解密时候使用密钥B,仅通过密文和密钥A,是无法推导明文的。这样,你就可以公开密钥A,用于加密了,而你藏好密钥B,用于解密。这样,就不用担心前面提到的对称加密的两个缺点了。

嗯,本文的主角出现了:私钥,用于解密(也就是360打包发布泄漏的那个)的密钥;对应的,公开那个密钥就是公钥了。

还是再次回到小朱和翠兰约会的故事先。

为了故事顺利进行,我们在做一个荒谬的假设:所有人只会乘法运算,还不会除法运算。

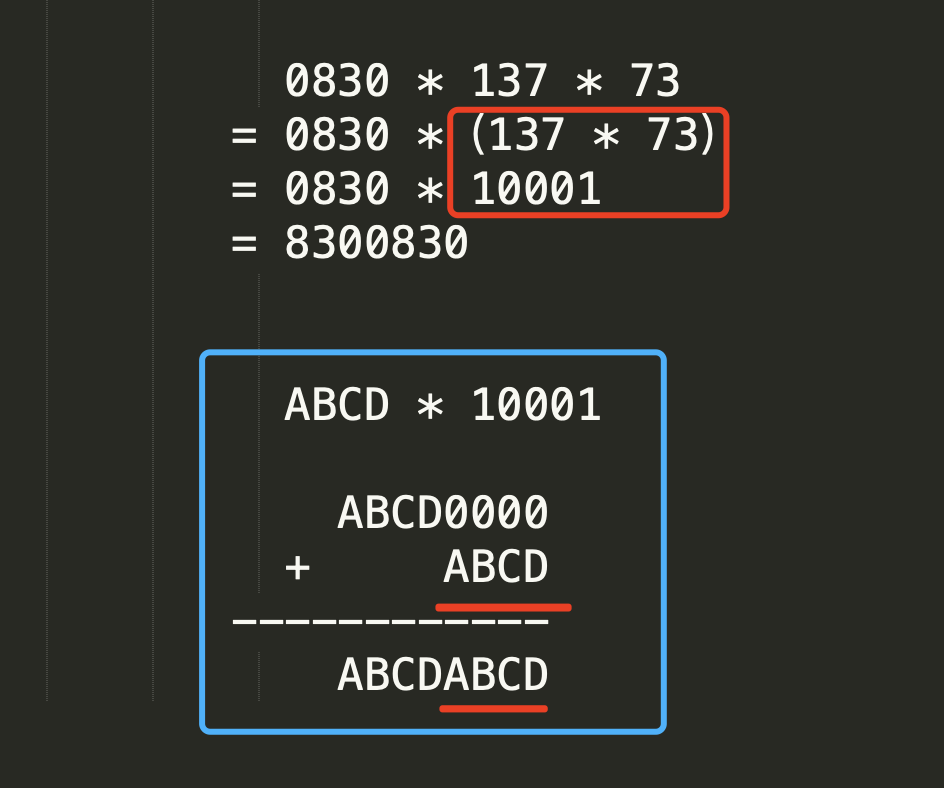

小朱对全部同学(包括翠兰)说:“你们发给我的信息,乘以137,把得到乘积发给我就可”。

如果翠兰想和小朱约定8:30约会,传输数字“830”,那么 830 * 137 = 113710,也就是翠兰写给小朱的纸条就是“113710”了。

小朱拿到这个数字如何办?前面约定全人类都不懂除法哦,小朱理所当然也不懂。

这时候小朱拿出另一个数字:73,计算 113710 * 73 = 8300830。由于小朱知道时间长度是4位,所以取后面四位:0830。小朱便可知道了约会时间是8:30了。

就这样,小朱发明了一套非对称加解密算法了,小朱公开的137作为公钥密钥,而小朱藏起来那个,叫私钥密钥。公钥和私钥组成一对密钥对。

加密过程为 c = n * 137;解密过程为:n = c * 73 取后四位(当然限定n不能超过4位数)。

神奇不,惊喜不,为什么能得到正确答案?

原理就是:一个数乘以 137 之后,再乘以73,也就是这个数乘以10001(137 * 73 = 10001),乘积后四位和原来数字后四位是保存不变的。

你也看到这个算法最多能加密不超过4位的数字,但对小朱和翠兰来说,够用了。如果要加密更大的数字,这算法就得用更长的密钥了。

在人类还没有学会除法的时候,如果你想到了用这个方法,那么恭喜你,你发明了非对称加密了。

5)RSA 算法

实际上的加解密算法,比上面这个复杂很多很多,比如RSA,密钥对使用是三个数字:N、e、d(它们有内在联系,这里不做过对阐述)。把(N, e)公开,作为公钥,而 (N, d) 保密,作为私钥(其实就是保密d)。

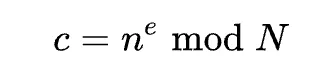

如果要加密数据n,加密过程:

也就是 n 的 e 次方,再用N取模,得到密文c。

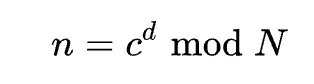

你要解密的话,仅通过已知的c、e、N 是推导不出n的,要解密,就得拿出你的私钥 (N, d) 来,解密过程如下:

也就是 c 的 d 次方,再取模N,便可还原明文n了。

为什么这样算就得到了明文了的原理?里面是枯燥的数学问题,估计你也不感兴趣。

目前成熟的非对称加密也不止RSA,还有ECC“椭圆算法”、SM2等,感兴趣自己查阅了。

非对称加密在目前网络通讯中是广泛应用了的,包括你上个网(https),登录个银行账号等,里面都应用上非对称加密技术。也就是说现代通讯领域中,非对称加密是一块基石了。

6)“360安全龙虾”私钥泄漏的危害

回到“360安全龙虾”泄漏密钥的事件上——360 把泛域名SSL私钥与证书一起打包发布了。

等价于啥?前面例子,小朱不小心说漏嘴把“73私钥”和全班同学说了(而自己又没有察觉),大家都有小朱的私钥,都可以解密小朱的私密信息了。

小朱和高翠兰能否私密约会成功,不被那只猴子骚扰,就靠这个非对称加解密的私钥,你说重要不?

另外,非对称加解密在数字签名认证上也有应用,私钥和证书的泄漏,攻击者就可以利用该私钥伪造服务器、劫持流量的可能了。

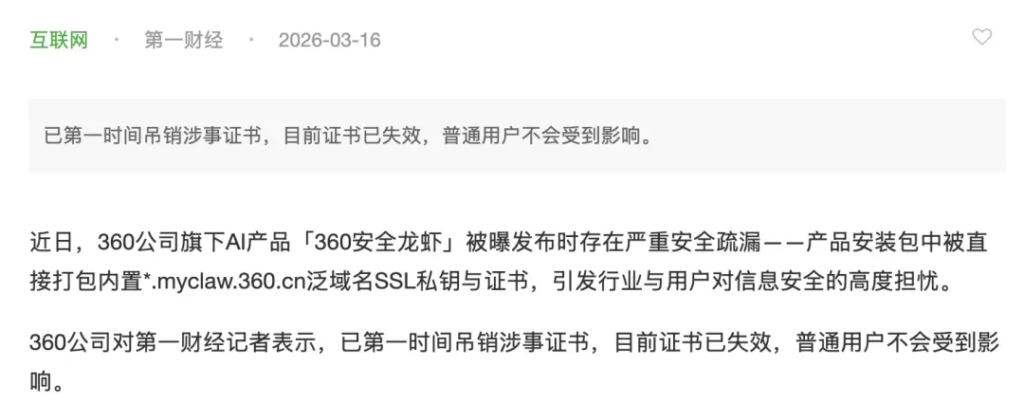

7)360回应“安全龙虾”私钥泄露

360回应“安全龙虾”私钥泄露:系发布失误,已吊销证书。

对突发的安全舆情,360方面第一时间发布官方回应,明确表示已火速完成涉事证书的吊销操作,目前该证书已彻底失效,无法被不法分子继续利用。

360 作为一个安全公司,自称负责保护用户的隐私,还是慎重,慎重啊~

(全文完)

(欢迎转载本站文章,但请注明作者和出处 编程想法 – Yuccn )